Olá Pessoal!!!

Nos últimos meses tenho participado do Technet Guru, pelo terceiro mês seguido mais um artigo ganhou uma medalha pelo julgamento da comunidade.

O Guru do TechNet Awards celebrar os artigos técnicos no TechNet, contribuído de autores wiki valorizados como você!

Cada mês, as contribuições são marcadas por um painel de juízes (5 por categoria, em cada 2-3 são especialistas em MS), e os vencedores de cada categoria são regados com amor e atenção de todos os cantos do TechNet.

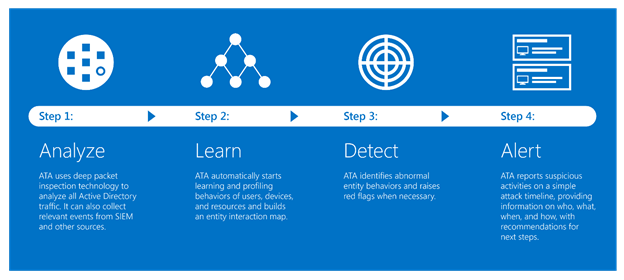

Esse mês de novembro ganhei a medalha de Prata com o artigo Microsoft Advanced Threat Analytics esse novo pilar do EMS (Enterprise Mobilite Suite) que agora é composto por Microsoft Intune, RMS e AD Premium.

Artigo medalha de Prata Mês de Novembro Site WikiNinjas.

Confira o artigo Microsoft Advanced Threat Analytics

Artigo medalha de Bronze Mês de Outubro Site WikiNinjas.

Nos últimos meses tenho participado do Technet Guru, pelo terceiro mês seguido mais um artigo ganhou uma medalha pelo julgamento da comunidade.

O Guru do TechNet Awards celebrar os artigos técnicos no TechNet, contribuído de autores wiki valorizados como você!

Cada mês, as contribuições são marcadas por um painel de juízes (5 por categoria, em cada 2-3 são especialistas em MS), e os vencedores de cada categoria são regados com amor e atenção de todos os cantos do TechNet.

Esse mês de novembro ganhei a medalha de Prata com o artigo Microsoft Advanced Threat Analytics esse novo pilar do EMS (Enterprise Mobilite Suite) que agora é composto por Microsoft Intune, RMS e AD Premium.

Artigo medalha de Prata Mês de Novembro Site WikiNinjas.

Confira o artigo Microsoft Advanced Threat Analytics

Confira o artigo Mobile Device Management for Office 365

Artigo medalha de Ouro Mês de Setembro Site WikiNinjas.

Confira o artigo Stop and Start VMs with Automation on Microsoft Azure

Para quem ainda não conhece o Technet Guru acesso o site GURU.

Valeu galera até o proximo post.